Para muitas organizações, nomes de usuário e senhas comprometidos parecem um problema de ontem. A autenticação multifator é padrão, o treinamento em segurança é comum e o roubo de credenciais costuma ser visto como um risco de baixa prioridade. No entanto, essa confiança está cada vez mais desaparecendo da forma como os invasores operam hoje.

Grande parte do abuso de credenciais atual começa com malware infostealer. Esses programas coletam muito mais do que apenas credenciais de login de computadores infectados silenciosamente.

Dados do histórico de navegação, detalhes de preenchimento automático, itens de sessão salvos, informações financeiras e identificadores de sistema são geralmente combinados no que costuma ser chamado de “registros de ladrão”. Para os invasores, esses registros fornecem uma imagem completa da existência digital de um usuário, colocados em um formato fácil de negociar, comercializar e operacionalizar.

O artigo continua abaixo

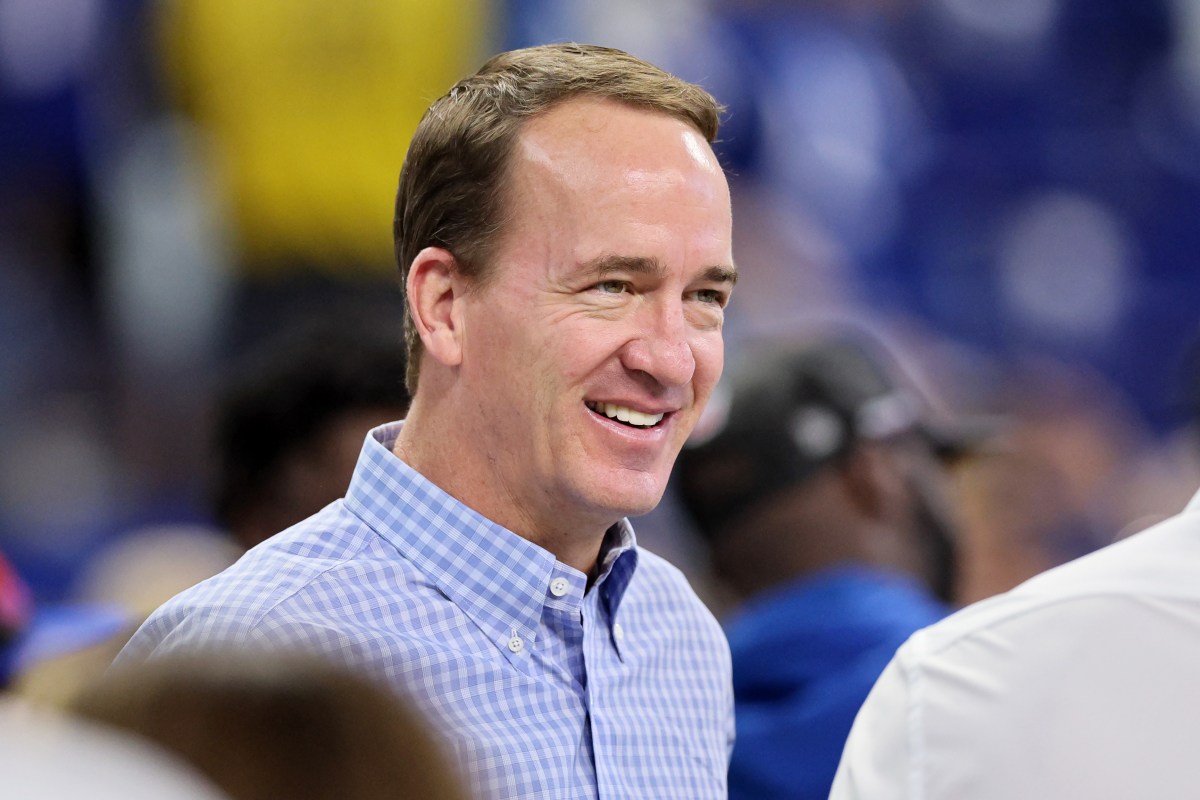

Pesquisador principal de segurança cibernética da Flare.io.

O alcance desses dados é o que torna os registros de ladrões tão eficazes. Em vez de descobrir como o usuário pode autenticar ou agir, os invasores podem copiá-lo. Os cookies de sessão permitem especificamente que atores mal-intencionados se façam passar por usuários que já concluíram a autenticação, às vezes ignorando completamente outras medidas de segurança.

O resultado é um acesso que parece válido, se comporta normalmente e é difícil de distinguir da atividade normal.

Isso não é algo para ignorar.

Uma pesquisa recente da Flare e da Socura indica que a exposição de credenciais é comum, mesmo entre as maiores empresas do Reino Unido. Mais de 460.000 fugas de credenciais foram encontradas em endereços de e-mail corporativos de empresas do FTSE 100, sendo que algumas destas empresas tiveram dezenas de milhares de exposições sem o seu conhecimento.

Criticamente, uma grande quantidade dessas informações veio de registros feitos pelo malware infostealer, e não de ataques diretos aos sistemas da empresa.

Campanhas como a operação Snow infostealer mostram isso na realidade. Distribuído por meio de uma cópia pirata do Microsoft Office 2022, o malware roubou senhas, detalhes do navegador e cookies de sessão de vários países e idiomas.

Este era então recolhido e colocado à venda a terceiros, dando aos criminosos acesso para que pudessem utilizá-lo imediatamente ou vendê-lo a terceiros em grandes quantidades.

Os riscos de combinar o profissional e o pessoal

Os riscos de uma organização são aumentados pela forma como as identidades corporativas são usadas fora do local de trabalho.

Quando os funcionários registam os seus endereços de e-mail profissionais em serviços pessoais, como redes sociais, aplicações de consumo ou sites não verificados, aumentam a probabilidade de esse e-mail ser exposto numa violação de dados de terceiros para esses serviços registados.

Uma violação em um fórum pessoal ou serviço de terceiros pode revelar a identidade corporativa e, se as senhas forem reutilizadas, os invasores terão um ponto de entrada simples nos sistemas corporativos.

O uso do dispositivo complica ainda mais as coisas. Os computadores pessoais geralmente contêm software de consumo, aplicativos piratas ou downloads de fontes duvidosas.

Esses são métodos comuns de entrega de malware infostealer. Se um usuário tiver feito login em uma conta de trabalho a partir de tal dispositivo, essas credenciais e detalhes da sessão poderão já ter sido interceptados, aguardando exploração.

Embora estes riscos afectem os colaboradores a todos os níveis, os relatos dos executivos e dos altos executivos são especialmente valiosos. Os gestores seniores geralmente têm amplo acesso e poder organizacional.

O comprometimento de qualquer uma dessas contas permite fraude de e-mail comercial, solicitações de pagamento fraudulentas ou acesso a informações confidenciais e proprietárias; nenhum desses ataques requer invasões técnicas complexas. Neste cenário, a confiança é a exploração mais poderosa.

Simplicidade não é igual a segurança

Embora ainda seja uma salvaguarda essencial, a autenticação multifator não é infalível. Quando um usuário faz login e conclui um desafio de MFA, o site atribui um cookie ao usuário para autenticá-lo. Ao importar um cookie roubado, um invasor pode efetivamente enganar um site, fazendo-o pensar que já se autenticou e ignorou completamente a MFA.

Uma outra dificuldade é que muitas das medidas de segurança actuais são criadas para facilitar as coisas aos utilizadores e não consideram o que os utilizadores fazem depois de iniciar sessão. Uma vez confirmada a identidade de um utilizador, a sua actividade subsequente é presumida como legítima.

Os criminosos exploram esta situação trabalhando constante e cuidadosamente, seguindo a norma em vez de estabelecerem avisos claros. As informações de acesso obtidas a partir de credenciais roubadas permitem que os usuários façam login no horário esperado, de onde o usuário normalmente faria e por meio de configurações conhecidas do dispositivo ou do navegador.

Esta ofuscação significa que mesmo os sistemas que registam tudo bem não conseguem identificar ações maliciosas até que o dano real tenha ocorrido.

Isto mostra uma falha maior na forma padrão como a segurança cibernética funciona, que consiste em que se alguém acedeu legitimamente a uma rede uma vez, continuará a fazê-lo legitimamente no futuro.

A sua fiabilidade não é verificada regularmente. Na realidade, a gestão de identidade deve ser avaliada de forma dinâmica, tendo em conta o comportamento, o contexto e o risco durante uma sessão. Sem esta mudança, as organizações permanecem vulneráveis a atacantes maliciosos que herdam uma identidade confiável e a utilizam à vontade.

A mitigação do risco de controle de conta depende de práticas rígidas de desligamento, garantindo que o acesso termine no momento da saída do funcionário. O login único é necessário em qualquer lugar para cancelamento de conta instantâneo e centralizado.

Os funcionários também devem ser obrigados a usar senhas fortes e exclusivas para qualquer conta. Além disso, o uso de um provedor de exposição a ameaças ajuda as organizações a identificar e corrigir credenciais e sessões de funcionários comprometidas antes que os invasores as utilizem.

Detalhes de sessões roubadas continuam sendo um problema, não por falta de defesas, mas porque o tipo de acesso que permitimos mudou. À medida que o trabalho ocorre em mais locais e as identidades são utilizadas em mais dispositivos e sistemas, os padrões de segurança devem mudar com isso.

É importante saber como os criminosos utilizam os dados que roubaram, e não como os roubam, se quisermos colmatar esta lacuna.

Introduzimos a melhor proteção contra roubo de identidade.

Este artigo foi produzido como parte do canal Expert Insights da TechRadarPro, onde apresentamos as melhores e mais brilhantes mentes da indústria de tecnologia atualmente. As opiniões expressas aqui são de responsabilidade do autor e não necessariamente da TechRadarPro ou Future plc. Caso tenha interesse em participar, mais informações aqui: